ಯಾವುದೇ ಕಾರಣಕ್ಕೂ ಈ ಲಿಂಕ್ಗಳ ಮೇಲೆ ಕ್ಲಿಕ್ ಮಾಡಲೇಬೇಡಿ!

ಎಲೆಕ್ಟ್ರಾನಿಕ್ಸ್ ಮತ್ತು ಮಾಹಿತಿ ತಂತ್ರಜ್ಞಾನ ಸಚಿವಾಲಯದ ಅಡಿಯಲ್ಲಿರುವ ಭಾರತೀಯ ಕಂಪ್ಯೂಟರ್ ಎಮರ್ಜೆನ್ಸಿ ರೆಸ್ಪಾನ್ಸ್ ಟೀಮ್ (CERT-IN) ಭಾರತೀಯ ನಾಗರಿಕರಿಗೆ ಆನ್ಲೈನ್ ಬ್ಯಾಂಕಿಂಗ್ ಅನ್ನು ಗುರಿಯಾಗಿಸಿಕೊಂಡು ಹೊಸ ರೀತಿಯ ಸೈಬರ್ ಅಟ್ಯಾಕ್ ಬಗ್ಗೆ ಎಚ್ಚರಿಕೆ ನೀಡುತ್ತಿದೆ. ಭಾರತದ ಜನಪ್ರಿಯ ಬ್ಯಾಂಕುಗಳ ಅಂತರ್ಜಾಲ ಬ್ಯಾಂಕಿಂಗ್ ವೆಬ್ಸೈಟ್ಗಳಂತೆ ಕಾಣುವ ಫಿಶಿಂಗ್ ವೆಬ್ಸೈಟ್ಗಳನ್ನು ಹೋಸ್ಟ್ ಮಾಡಲು ದಾಳಿಕೋರರು 'Ngrok' ಪ್ಲಾಟ್ಫಾರ್ಮ್ ಅನ್ನು ಬಳಸುತ್ತಿದ್ದಾರೆ ಎಂದು CERT-In ಒಂದು ಸಲಹೆಯನ್ನು ನೀಡಿತು.

"ಆತ್ಮೀಯ ಗ್ರಾಹಕರೇ, ನಿಮ್ಮ xxx ಬ್ಯಾಂಕ್ ಖಾತೆಯನ್ನು ಸ್ಥಗಿತಗೊಳಿಸಲಾಗುವುದು" ಈ ರೀತಿ ಮೆಸೆಜ್ ಬರುವ ಸಾಧ್ಯತೆಗಳಿರುತ್ತವೆ. ನಿಮ್ಮ ಇಂಟರ್ನೆಟ್ ಬ್ಯಾಂಕಿಂಗ್ ಖಾತೆಗೆ ಲಾಗಿನ್ ಮಾಡಲು ನೀವು ಈ ಲಿಂಕ್ ಅನ್ನು ಕ್ಲಿಕ್ ಮಾಡಿದ ಕ್ಷಣ, ವಂಚನೆ ಹಣ ವರ್ಗಾವಣೆಯನ್ನು ನಡೆಸಲು ನಿಮ್ಮ ಆನ್ಲೈನ್ ಬ್ಯಾಂಕಿಂಗ್ ಲಾಗಿನ್ ವಿವರಗಳು ಮತ್ತು ಮೊಬೈಲ್ ಸಂಖ್ಯೆಯನ್ನು ಕದಿಯಬಹುದು.

ಒಮ್ಮೆ ಕದ್ದ ನಂತರ, ವಂಚಕರು ನಿಮ್ಮ ಫೋನ್ ಸಂಖ್ಯೆಗೆ ತಲುಪಿಸುವ ನಿಜವಾದ ಆನ್ಲೈನ್ ಬ್ಯಾಂಕಿಂಗ್ ವೆಬ್ಸೈಟ್ನಲ್ಲಿ ನಿಮ್ಮ ವಿವರಗಳನ್ನು ನಮೂದಿಸುವ ಮೂಲಕ OTP ಯನ್ನು ಉತ್ಪಾದಿಸುತ್ತಾರೆ. ಈಗ, ಗ್ರಾಹಕರು ತಿಳಿಯದೆ ಅದೇ OTP ಅನ್ನು ಫಿಶಿಂಗ್ ವೆಬ್ಸೈಟ್ನಲ್ಲಿ ನಮೂದಿಸುತ್ತಾರೆ. ಹೀಗಾಗಿ ನಿಜವಾದ OTP ಯನ್ನು ಸೈಬರ್ ವಂಚಕರಿಗೆ ನೀಡುತ್ತಾನೆ. ಹಣವನ್ನು ಕದಿಯಲು, ಎಸ್ಎಂಎಸ್ ಟೆಕ್ಸ್ಟ್ ಒಟಿಪಿಗಳನ್ನು ತರಲು ಅದೇ ರೀತಿಯಲ್ಲಿ ಬದಲಾಯಿಸಬಹುದು. ಹೀಗಾಗಿ ಕೆಲವು ಲಿಂಕ್ಗಳನ್ನು ನೀವು ಕ್ಲಿಕ್ ಮಾಡಲೇಬಾರದು. ಅವುಗಳ ಬಗ್ಗೆ ಮುಂದೆ ತಿಳಿಯೋಣ ಬನ್ನಿರಿ.

ಈ ರೀತಿ ಲಿಂಕ್ ಕ್ಲಿಕ್ ಮಾಡಬೇಡಿ

ಮಾದರಿ ಫಿಶಿಂಗ್ ಲಿಂಕ್ "http: // 1a4fa3e03758" ನಂತೆ ಕಾಣಿಸಬಹುದು. ngrok [.] io/xxxbank " XXX ಭಾಗವು ಬ್ಯಾಂಕಿನ ಹೆಸರಾಗಿರಬಹುದು. ಅದನ್ನು ಕೊನೆಯಲ್ಲಿ ಉಲ್ಲೇಖಿಸಲಾಗಿದೆ. ಅಧಿಕೃತ ವೆಬ್ಸೈಟ್ಗಳಿಗಾಗಿ ಸಾಮಾನ್ಯವಾಗಿ ಮಾಡುವಂತೆ ಬ್ಯಾಂಕ್ನ ಹೆಸರಿನಿಂದ ಲಿಂಕ್ ಎಂದಿಗೂ ಆರಂಭವಾಗುವುದಿಲ್ಲ.

ಬಳಕೆದಾರರನ್ನು ಮರುಳು ಮಾಡಲು ಲಿಂಕ್ನಲ್ಲಿ KYC ಅಂಶ ಇರಬಹುದು

ದುರುದ್ದೇಶಪೂರಿತ ಲಿಂಕ್ ಅನ್ನು ಕ್ಲಿಕ್ ಮಾಡಲು ಬಳಕೆದಾರರನ್ನು ಮರುಳು ಮಾಡಲು, ನೀವು 'ಪೂರ್ಣ ಕೆವೈಸಿ' ಪದವನ್ನು ಒಳಗೊಂಡಿರುವ 'ಎನ್ಗ್ರೊಕ್' ಲಿಂಕ್ ಅನ್ನು ಪಡೆಯಬಹುದು. ಉದಾಹರಣೆಗೆ, ಒಂದು ಸಂಭವನೀಯ ಲಿಂಕ್ ಆಗಿರಬಹುದು http: //1e2cded18ece.ngrok [.] Io/xxxbank/full-kyc.php

ನಕಲಿ ಲಿಂಕ್ಗಳು ಹೆಚ್ಚಾಗಿ HTTP ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಆಧರಿಸಿವೆ

ಹೆಚ್ಚಿನ ಲಿಂಕ್ಗಳು ಈ ರೀತಿ ಕಾಣಿಸುತ್ತವೆ: "http: //1d68ab24386.ngrok [.] Io/xxxbank/" ಮತ್ತು ಇದು HTTP ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಆಧರಿಸಿದೆ. ನೆನಪಿಡಿ HTTPS HTTP ಗಿಂತ ಹೆಚ್ಚು ಸುರಕ್ಷಿತವಾಗಿದೆ ಮತ್ತು ಎಲ್ಲಾ ಬ್ಯಾಂಕಿಂಗ್ ವೆಬ್ಸೈಟ್ಗಳು HTTPS ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಆಧರಿಸಿವೆ.

ಕೆಲವು Ngrok ಲಿಂಕ್ಗಳು ಕೂಡ HTTPS ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಆಧರಿಸಿವೆ

ಕೆಲವು ನಕಲಿ ಲಿಂಕ್ಗಳು HTTPS ಪ್ರೋಟೋಕಾಲ್ ಆಧರಿಸಿ "https: //05388db121b8.sa.ngrok [.] Io/xxxbank/" ನಂತೆ ಕಾಣಿಸಬಹುದು. ಆದಾಗ್ಯೂ, ಲಿಂಕ್ನ ಕೊನೆಯಲ್ಲಿ ಬ್ಯಾಂಕಿನ ಹೆಸರನ್ನು ಯಾವಾಗಲೂ ಉಲ್ಲೇಖಿಸಲಾಗುತ್ತದೆ.

ಹೆಚ್ಚಿನ ನಕಲಿ ಲಿಂಕ್ಗಳು ರಾಂಡೋಮ್ ಸಂಖ್ಯೆಗಳನ್ನು ಹೊಂದಿರುತ್ತವೆ

ಫಿಶಿಂಗ್ ವೆಬ್ಸೈಟ್ಗಳು ಹೆಚ್ಚಾಗಿ "http: //1e61c47328d5.ngrok [.] Io/xxxbank" ಅಥವಾ ಇದರ ಕೆಲವು ವ್ಯತ್ಯಾಸಗಳಂತೆ ಕಾಣುವ ಲಿಂಕ್ಗಳನ್ನು ಹೊಂದಿರುತ್ತವೆ. ಇದು ಯಾವಾಗಲೂ ಅಕ್ಷರಗಳು ಮತ್ತು ಸಂಖ್ಯೆಗಳ ಮಿಶ್ರಣವಾಗಿದೆ.

ನಕಲಿ ಆನ್ಲೈನ್ ಬ್ಯಾಂಕಿಂಗ್ ಲಿಂಕ್ಗಳನ್ನು ಕಡಿಮೆ ಮಾಡಬಹುದು

ನೀವು ಎಸ್ಎಂಎಸ್ ಸ್ವೀಕರಿಸಬಹುದು ಅದು ಚಿಕ್ಕ ಲಿಂಕ್ನೊಂದಿಗೆ ಬರಬಹುದು. ಆದಾಗ್ಯೂ, ಅದನ್ನು ಕ್ಲಿಕ್ ಮಾಡಿದ ನಂತರ, ಲಿಂಕ್ ಈ ರೀತಿ ವಿಸ್ತರಿಸುವುದನ್ನು ನೀವು ನೋಡುತ್ತೀರಿ: "https: //0936734b982b.ngrok [.] Io/xxxbank/". ಇದು ಫಿಶಿಂಗ್ ಲಿಂಕ್ನ ಇನ್ನೊಂದು ರೂಪಾಂತರವಾಗಿದೆ ಎಂಬುದನ್ನು ಗಮನಿಸಿ.

ಒಂದೇ ಲಿಂಕ್ ಬೇರೆ ಬ್ಯಾಂಕ್ ಹೆಸರಿನೊಂದಿಗೆ ಕಾಣಿಸಿಕೊಳ್ಳಬಹುದು

ಒಂದೇ ರೀತಿಯ ವಿವಿಧ ಬ್ಯಾಂಕ್ ಹೆಸರುಗಳೊಂದಿಗೆ "https: //0e552ef5b876.ngrok [.] Io/xxxbank/" ನಂತಹ ಒಂದೇ ರೀತಿಯ ಲಿಂಕ್ ಅನ್ನು ನೀವು ಪಡೆಯಬಹುದು.

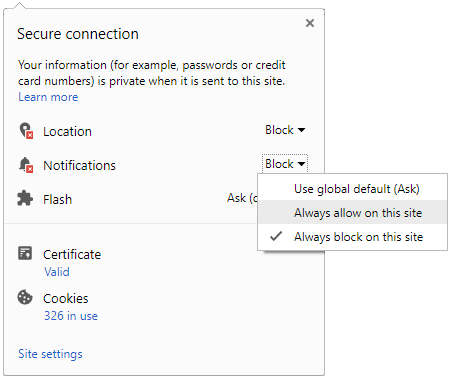

Click it and Unblock the Notifications

Click it and Unblock the Notifications

-1763362932432.svg)